Google Hacking

介绍

google作为一款发达的搜索引擎,每天都会爬取各种各样的网站,收录的东西也很多,合理利用Google的搜索语法,可能发现很多敏感的数据信息。

[!TIP|style:flat]

搜索也是一门艺术

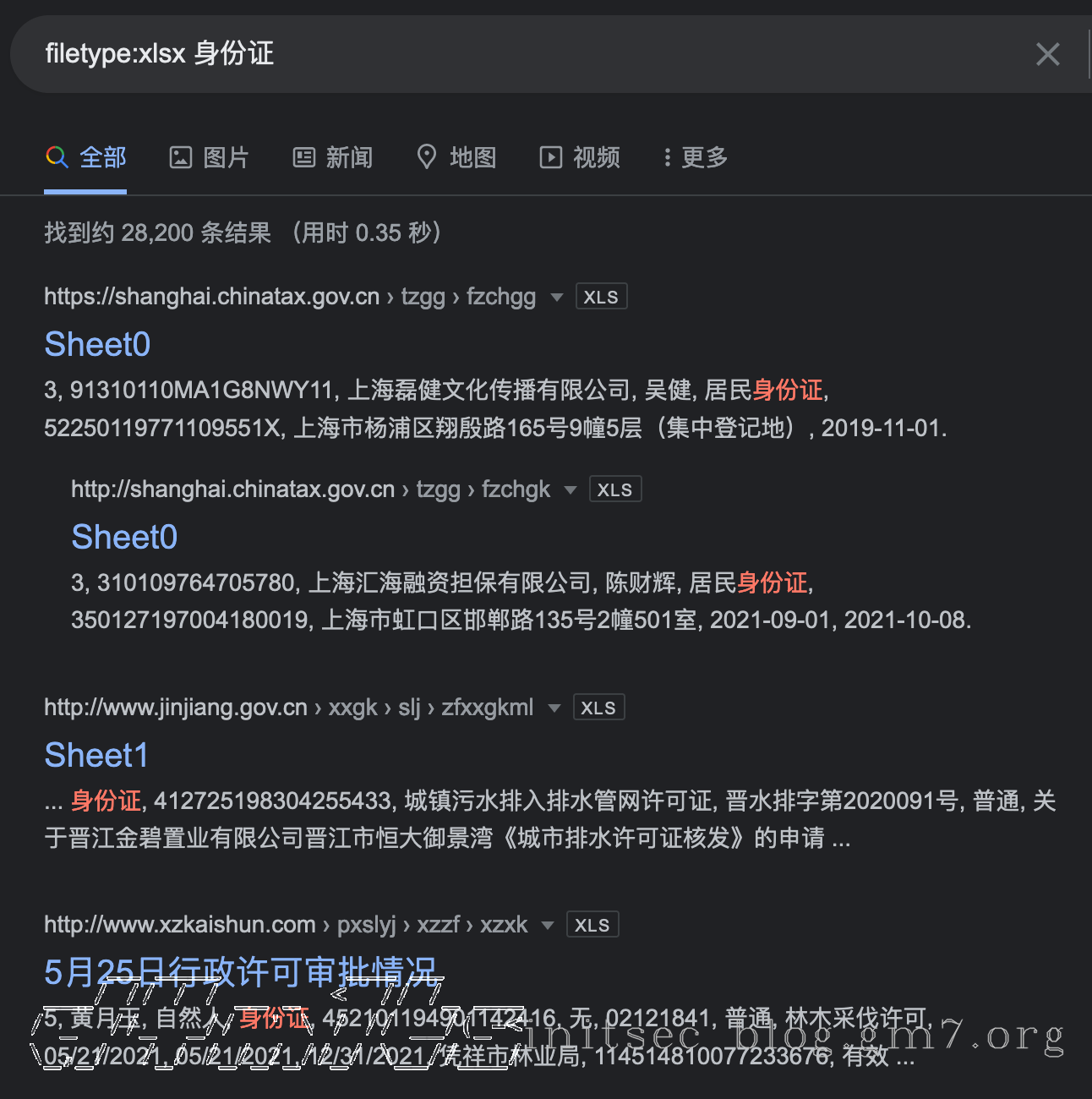

比如:filetype:xlsx 身份证

说明

- Google检索技巧大全: https://sites.google.com/site/hopeanwang/google%E6%A3%80%E7%B4%A2%E6%8A%80%E5%B7%A7%E5%A4%A7%E5%85%A8

| 运算符 | 用途 | 实际用法实例 |

|---|---|---|

| ""(双引号) | 搜索词放在双引号中,代表完全匹配搜索 | "keyword" |

*(通配符) |

* 号代表任何文字,比如想查找"搜索*擎",返回的结果就不仅包含"搜索引擎",还包含了"搜索收擎","搜索巨擎"等内容。 |

"搜索*擎" |

| +(与) | 搜索所有包含关键词"keyword1"和"keyword2**"的中文网页 | "keyword1 keyword2" "keyword1+keyword2" |

| -(非) | 搜索去除keyword2的keyword1 | "keyword1 -keyword2" |

| OR(或) | 搜索 A 或者 B | "keyword1 OR keyword2" |

| ~keyword1 | 搜索它的同义词 | ~喜欢 |

| ~keyword1-keyword2 | 只搜索同义词,不要原词 | ~WORD-WORD |

| 关键词 | 用途 | 实际用法实例 |

|---|---|---|

| allinanchor: | 限制搜索的词语是网页中链接内包含的关键词(可使用多个关键词) | allinanchor: keyword1 keyword2 |

| allintext: | 限制搜索的词语是网页内文包含的关键词(可使用多个关键词) | allintext: keyword1 keyword2 |

| cache: | 搜索搜索引擎里关于某些内容的缓存,可能会在过期内容中发现有价值的信息 | cache:https://www.baidu.com/ |

| filetype/ext: | 限制搜索的词语是网页中链接内包含的关键词 | filetype:pdf ios开发 |

| -filetype: | -filetype:SOMEFILETYPE = 剔除指定文件类型. | -filetype:SOMEFILETYPE |

| intitle: | 搜索网页标题中包含有特定字符的网页 | intitle: 登陆 |

| inurl: | 搜索包含有特定字符的URL | inurl: ?id= |

| intext: | 限制搜索的词语是网页内文包含的关键词 | intext:密码 |

| inanchor:keyword | 指令返回的结果是导入链接锚文字中包含搜索词的页面 | inanchor:关于我们 |

| site: | 搜索指定域名的内容 | site:www.github.com keywordkeyword site:www.github.com |

Hacking

一些常用的语法,帮助我们快速定位一些数据,主要还是依赖于上面部分的扩展,抛砖引玉

管理后台地址

site:target.com intext:管理 | 后台 | 后台管理 | 登陆 | 登录 | 用户名 | 密码 | 系统 | 账号 | login | system

site:target.com inurl:login | inurl:admin | inurl:manage | inurl:manager | inurl:admin_login | inurl:system | inurl:backend

site:target.com intitle:管理 | 后台 | 后台管理 | 登陆 | 登录

上传类漏洞地址

site:target.com inurl:file

site:target.com inurl:upload

注入页面

site:target.com inurl:?id=

site:target.com inurl:php?id=

编辑器页面

site:target.com inurl:ewebeditor

目录遍历漏洞

site:target.com intitle: "index of"

URL 跳转

site:target.com inurl:url= | inurl:return= | inurl:next= | inurl:redir= inurl:http

SQL错误

site:target.com intext:"sql syntax near" | intext:"syntax error has occurred" | intext:"incorrect syntax near" | intext:"unexpected end of SQL command" | intext:"Warning: mysql_connect()" | intext:”Warning: mysql_query()" | intext:"Warning: pg_connect()"

phpinfo

site:target.com ext:php intitle:phpinfo "published by the PHP Group"

配置文件泄露

site:target.com ext:.xml | .conf | .cnf | .reg | .inf | .rdp | .cfg | .txt | .ora | .ini

数据库文件泄露

site:target.com ext:.sql | .dbf | .mdb | .db

日志文件泄露

site:target.com ext:.log

备份和历史文件泄露

site:target.com ext:.bkf | .bkp | .old | .backup | .bak | .swp | .rar | .txt | .zip | .7z | .sql | .tar.gz | .tgz | .tar

公开文件泄露

site:target.com filetype:.doc | .docx | .xls | .xlsx | .ppt | .pptx | .odt | .pdf | .rtf | .sxw | .psw | .csv

邮箱信息

site:target.com intext:@target.com

site:target.com 邮件

site:target.com email

社工信息

site:target.com intitle:账号 | 密码 | 工号 | 学号 | 身份证

Hacking扩展

上面的一些语句都是依赖于目标网站

target.com的,但也有一些时候员工会把敏感信息放到一些开放的平台,比如onedrive、Google docs等

Google Docs

site:docs.google.com inurl:"/d/" "target.com"

OneDrive

site:onedrive.live.com "target.com"

Dropbox

site:dropbox.com/s "target.com"

Box

site:box.com/s "target.com"

Azure DevOps

site:dev.azure.com "target.com"

SharePoint

site:http://sharepoint.com "target.com"

DigitalOcean Spaces

site:digitaloceanspaces.com "target.com"

Firebase

site:firebaseio.com "target"

JFrog

site:jfrog.io "target"

Lesser-known Amazon S3 subdomains

site:http://s3-external-1.amazonaws.com "target.com"

site:http://s3.dualstack.us-east-1.amazonaws.com "target.com"

Cloud Storage

site:s3.amazonaws.com "target.com"

site:blob.core.windows.net "target.com"

site:googleapis.com "target.com"

site:drive.google.com "target.com"

site:dl.dropbox.com "target.com"

site:s3.amazonaws.com "target.com"